昨日,一则关于微信支付0元购漏洞的消息在技术圈引发轩然大波。这一漏洞并非简单的用户抽奖活动,而是恶意攻击者利用支付系统解析环节的缺陷,实现了"0元支付"的非法操作。更令人担忧的是,该漏洞可能引发连锁反应,导致读任意文件、内网探测甚至命令执行等严重安全问题。

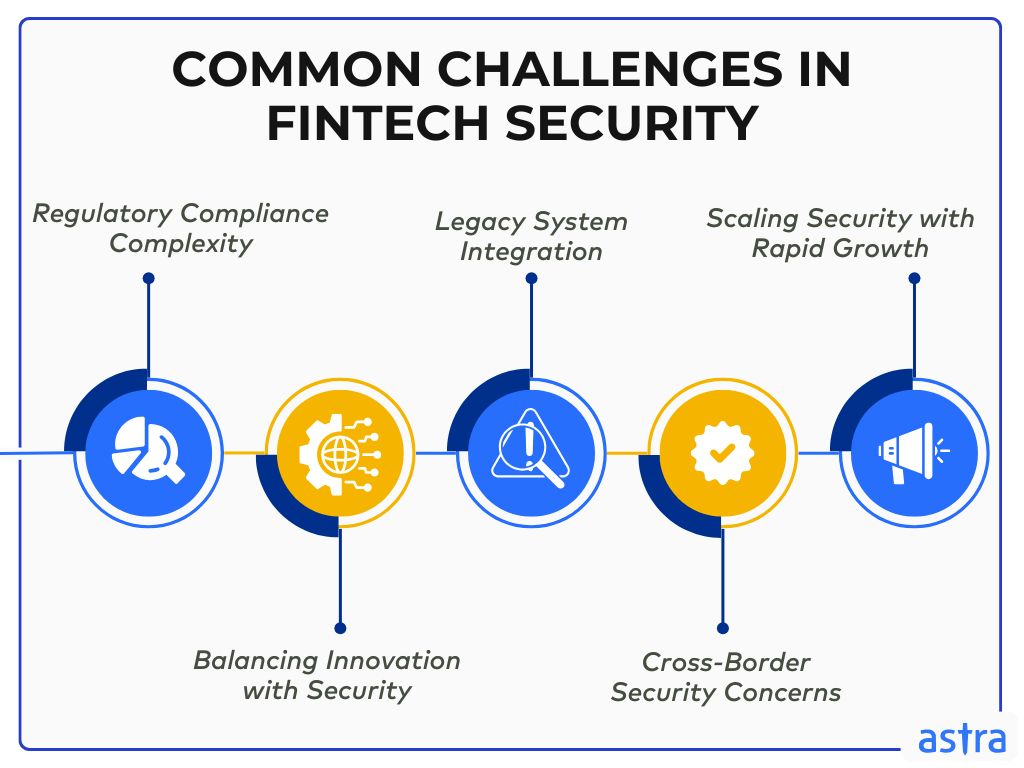

微信支付的标准流程看似严谨:用户发起支付→调起微信支付→支付成功→微信支付服务器发送成功通知至应用服务端→应用服务端解析通知→更新订单状态。然而,正是这个"解析通知"环节,成为了攻击者突破的突破口。

在应用服务端处理支付通知时,系统需要验证签名、解密数据、校验订单状态等操作。攻击者通过精心构造的恶意通知,可以绕过这些安全验证,实现订单状态的非法修改。更可怕的是,某些系统在解析过程中存在文件操作或命令执行接口,攻击者可能利用这些接口实施进一步攻击。

文件读取漏洞:某些系统在解析支付通知时,可能将通知内容直接作为文件路径参数。攻击者通过构造包含恶意路径的通知,可以读取服务器上的任意文件,包括敏感配置文件和数据库凭证。

内网探测攻击:通过构造包含内网IP地址或主机名的通知,攻击者可以利用系统解析过程发起内网探测,绘制企业网络拓扑图,为后续攻击做准备。

命令执行漏洞:最危险的是,某些系统可能将通知内容直接传递给系统命令。攻击者通过注入恶意命令,可以在服务器上执行任意操作,包括安装后门、篡改数据等。

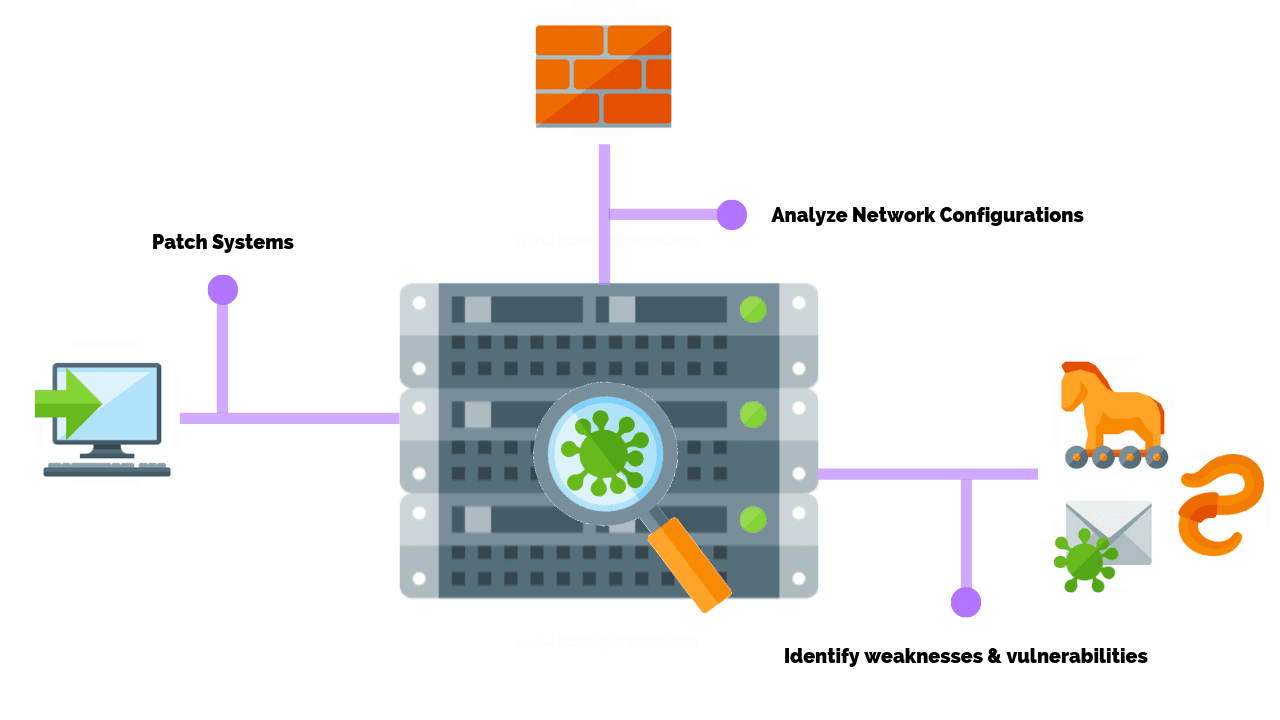

输入验证:对支付通知中的所有参数进行严格验证,包括签名验证、数据格式检查和业务逻辑验证。

最小权限原则:确保支付处理程序以最小必要权限运行,限制其对系统文件和资源的访问。

安全编码实践:避免在解析过程中直接拼接字符串执行命令,使用参数化查询和API。

监控与日志:建立全面的监控和日志记录机制,对异常支付通知进行实时告警。

定期安全审计:定期进行代码审计和渗透测试,及时发现和修复潜在漏洞。

微信支付0元购漏洞事件再次提醒我们,在数字支付时代,安全防护必须贯穿系统设计的每一个环节。从开发到运维,从编码到部署,每个环节都可能成为攻击者的突破口。唯有建立多层次、全方位的安全防护体系,才能有效应对日益复杂的网络威胁。对于企业而言,安全不是成本,而是生存的底线;对于开发者而言,安全不是选项,而是基本的职业操守。